Conoce cómo realizar el despliegue automático de una aplicación en Play Store utilizando Fastlane.

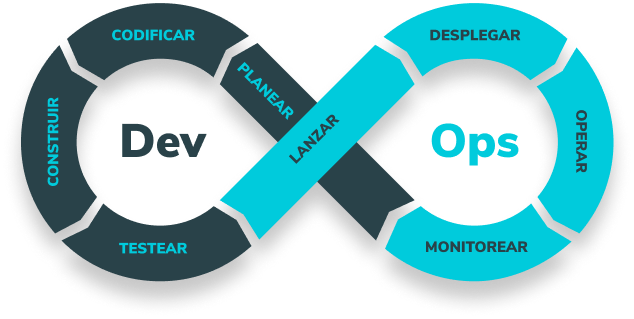

DEVOPS

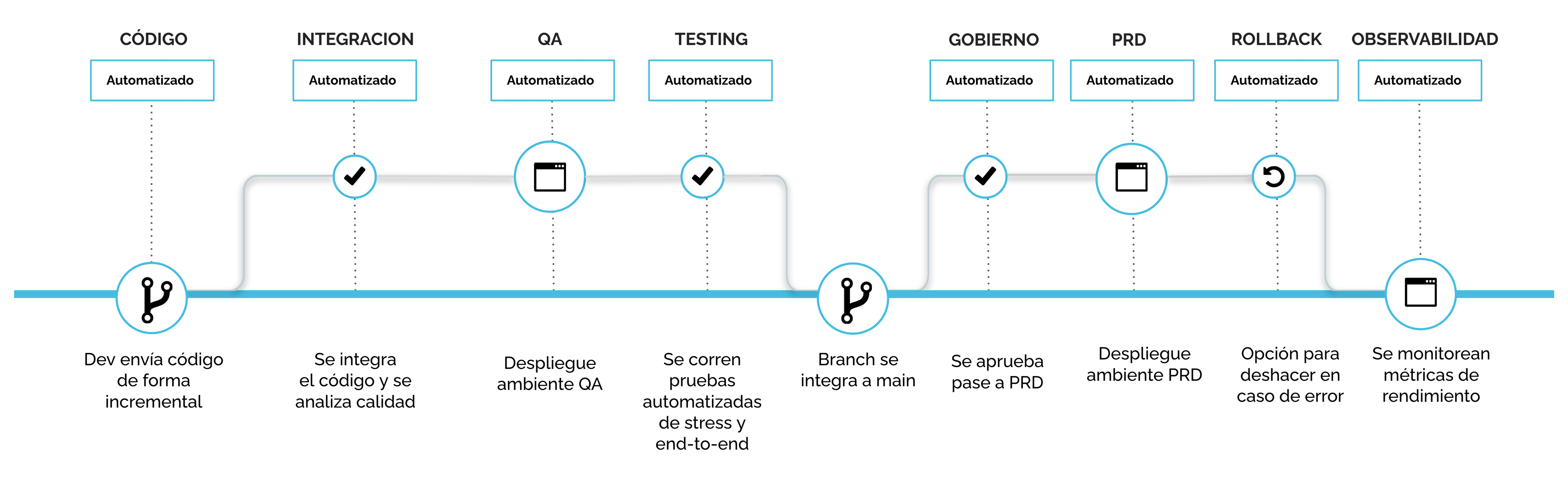

¿Tu proyecto no cuenta con las funcionalidades que el usuario desea?

¿Quieres reducir el número de incidencias?

¿Te toma mucho tiempo hacer un pase a producción?

¿Demoras en resolver incidencias y no puedes restablecer el servicio?

Agiliza tus procesos con DevOps

Te ayudamos a implementarlo con los servicios de AWS.